Tokenim是一种新的加密货币交易平台,在当前的数字经济中越来越受到用户的欢迎。然而,随着其用户群体的扩大,安全问题也随之而来。由于安全性薄弱,用户的Tokenim账户可能面临被木马攻击的风险,这不仅会导致经济损失,还可能对用户的个人信息安全造成危害。因此,在这篇文章中我们将深入探讨木马攻击的工作原理、风险以及如何有效防范这些攻击。

--- ## 木马是什么?木马的定义

木马是一种恶意软件,其名称来源于希腊神话的“木马计”,指的是通过伪装合法程序来欺骗用户的攻击手段。木马通常不会自行传播,而是通过用户的主动下载或点击而感染设备。

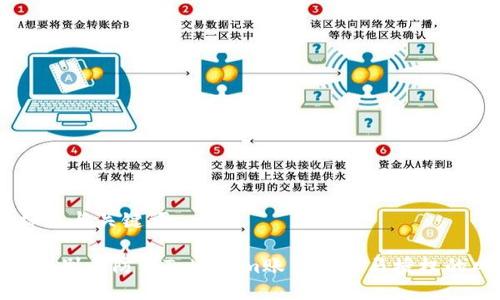

木马的工作原理

一旦木马成功植入用户设备,它便可以秘密地执行一系列不法活动。这可能包括窃取用户登录凭证、记录按键、截屏甚至访问用户的文件和数据。

常见木马类型

根据功能,木马可以分为多种类型,包括银行木马、远程访问木马(RAT)、间谍木马等。银行木马专门用于窃取用户的在线银行信息,而间谍木马则用于监视用户的行为。

--- ## Tokenim账户被木马授权的风险风险分析

Tokenim账户一旦被木马授权,攻击者可以随意进行交易,甚至转移用户的资产。经济损失是表面,数据泄露和隐私侵犯更是深层次的危害。

如何检测到账户被木马授权

用户需要定期检查账户的活动记录,寻找异常登录、未知设备访问或未授权的交易。这些都可能是账户被攻击的迹象。

--- ## 如何识别木马的迹象症状标示

一旦设备感染木马,用户可能会发现系统运行缓慢、频繁崩溃或无故弹出广告等症状。这些都是木马潜伏在设备中、消耗资源的表现。

常见的欺诈行为

攻击者常常通过伪装成合法软件、电子邮件或网站来获取用户的信任。用户在不知情的情况下,可能会点击含有恶意链接的邮件或下载恶意软件。

--- ## Tokenim账户安全防护措施账户设置与密码管理

建议用户使用强密码组合,并定期更换。使用密码管理工具可以帮助用户记住复杂密码,提高安全性。

双重身份验证(2FA)

启用双重身份验证是增强账户安全的有效手段,即使攻击者获得了用户的密码,也无法轻易登录账户。用户可以选择SMS、电子邮件或应用来接收登录验证码。

--- ## 应对账户被木马授权的步骤立即采取的措施

一旦用户发现账户异常,第一时间应立即更改密码,并检查是否有其他设备被授权。同时,通知Tokenim客服,进行并查证以避免进一步损失。

如何恢复账户安全

在改变账户设置后,用户应运行杀毒软件扫描设备,彻底清除木马。此外,用户要定期更换密码,并开启相关的安全设置。

--- ## 未来木马攻击的发展趋势木马攻击的演变

随着网络技术的发展,木马攻击手法也在不断进化。近来,攻击者开始利用人工智能等新技术来增强木马的智能性和隐蔽性。

预防措施的持续更新

针对新的攻击形式,用户和平台都需要不断更新防范措施。教育用户如何识别潜在威胁,提升整体的安全意识。

--- ## 结论保护Tokenim账户的安全是每位用户的责任。了解木马的工作原理及防范措施可以大大降低账户风险。正确的安全意识和行动,不仅能保护个人资产,也能在网络环境中营造更安全的氛围。

--- ## 相关常见问题解答 (FAQs) ### 1. Tokenim账户被木马攻击后,资产会全部丢失吗?回答:

资产是否会丢失取决于攻击的严重程度和用户采取的应对措施。如果及时发现并采取行动,用户可以防止更大的损失。但如果攻击者成功获得了用户凭证并进行了未授权交易,恢复资产将非常困难。

### 2. 如何判断我的设备是否被感染了木马?回答:

注意设备的异常表现,包括系统运行缓慢、频繁崩溃、出现未知文件或应用等行为。若发现这些现象,建议立即使用杀毒软件进行全面扫描。

### 3. Tokenim是否提供额外的安全措施?回答:

是的,Tokenim提供了多种安全措施,包括双重身份验证、交易通知等。用户应主动开启这些功能,以增强账户的安全性。

### 4. 如何有效管理我的密码?回答:

使用密码管理工具可以帮助用户生成、存储复杂密码,确保不同网站使用不同密码,降低单点攻击的风险。同时定期检查和更新密码也很重要。

### 5. 发现木马后,我应该第一时间怎么做?回答:

立即更改密码,注销不明设备的授权,并进行全面的设备扫描。如果需要,联系交易平台的客服以获得帮助。

### 6. 哪些网站最容易成为木马攻击的目标?回答:

通常,涉及金融交易、个人数据输入的网站更容易成为木马攻击的对象。这些网站往往有较高的经济利益,而用户的安全意识相对薄弱。

### 7. 木马会在我的手机上运行吗?回答:

是的,木马不仅可以在电脑上运行,也能感染手机。用户应关注手机应用来源,避免下载不明应用,并定期更新手机安全设置。